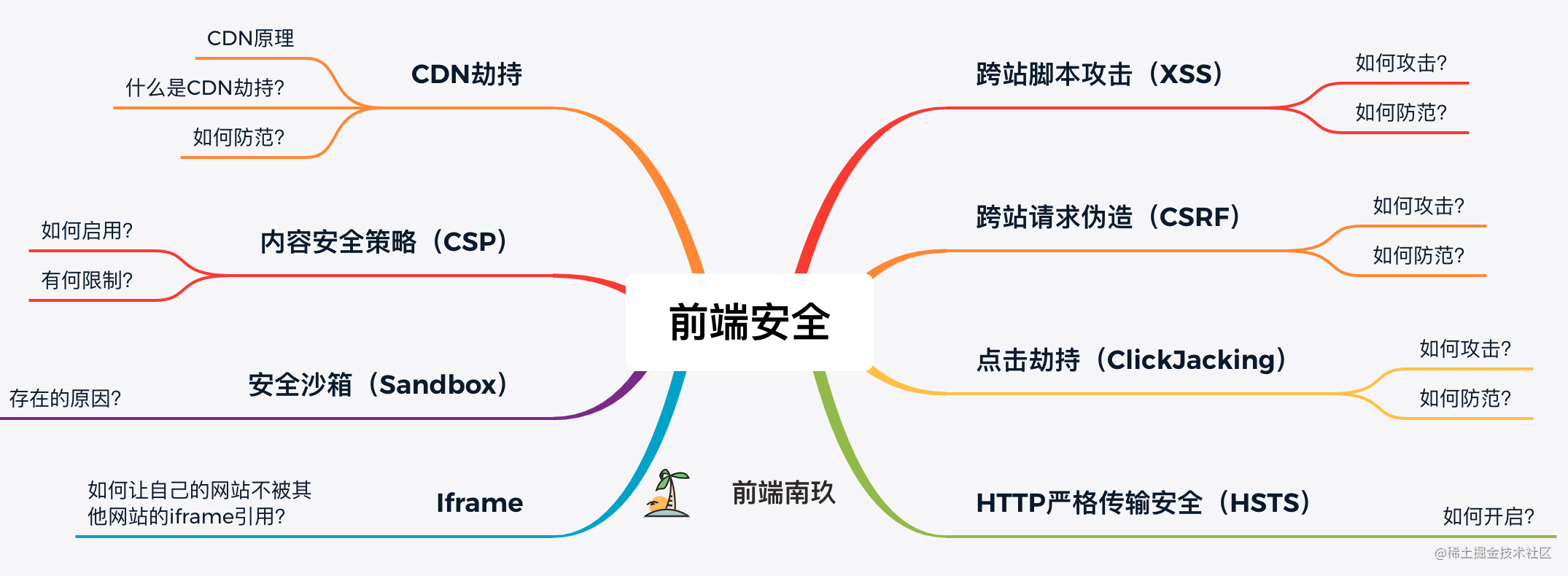

目录前言前端安全问题跨站脚本攻击(XSS)反射型XSS攻击基于DOM的XSS攻击存储型XSS攻击这几种XSS攻击类型的区别XSS防范措施输入过滤预防存储型和反射型XSS攻击预防DOM型XSS攻击Con...

integrity 值分成两个部分,第一部分指定哈希值的生成算法(sha256、sha384 及 sha512),第二部分是经过 base64 编码的实际哈希值,两者之间通过一个短横(-)分割。integrity 值可以包含多个由空格分隔的哈希值,只要文件匹配其中任意一个哈希值,就可以通过校验并加载该资源。开启 SRI 能有效保证页面引用资源的完整性,避免恶意代码执行。

浏览器如何处理 SRI

- 当浏览器在 script 或者 link 标签中遇到 integrity 属性之后,会在执行脚本或者应用样式表之前对比所加载文件的哈希值和期望的哈希值。

- 当脚本或者样式表的哈希值和期望的不一致时,浏览器必须拒绝执行脚本或者应用样式表,并且必须返回一个网络错误说明获得脚本或样式表失败。

内容安全策略(CSP)

内容安全策略(Content Security Policy)简称 CSP,通过它可以明确的告诉客户端浏览器当前页面的哪些外部资源可以被加载执行,而哪些又是不可以的。

CSP的意义

防XSS等攻击的利器。CSP 的实质就是白名单制度,开发者明确告诉客户端,哪些外部资源可以加载和执行,等同于提供白名单。它的实现和执行全部由浏览器完成,开发者只需提供配置。CSP 大大增强了网页的安全性。攻击者即使发现了漏洞,也没法注入脚本,除非还控制了一台列入了白名单的可信主机。

CSP的分类

- Content-Security-Policy 配置好并启用后,不符合 CSP 的外部资源就会被阻止加载。

- Content-Security-Policy-Report-Only 表示不执行限制选项,只是记录违反限制的行为。它必须与report-uri选项配合使用。

CSP的使用

- 通过 HTTP 头配置 Content-Security-Policy,以下配置说明该页面只允许当前源和 https://apis.google.com 这 2 个源的脚本加载和执行:

Content-Security-Policy: script-src 'self' https://apis.google.com- 通过页面 <meta> 标签配置:

<meta http-equiv="Content-Security-Policy" content="script-src 'self' https://apis.google.com">安全沙箱(Sandbox)

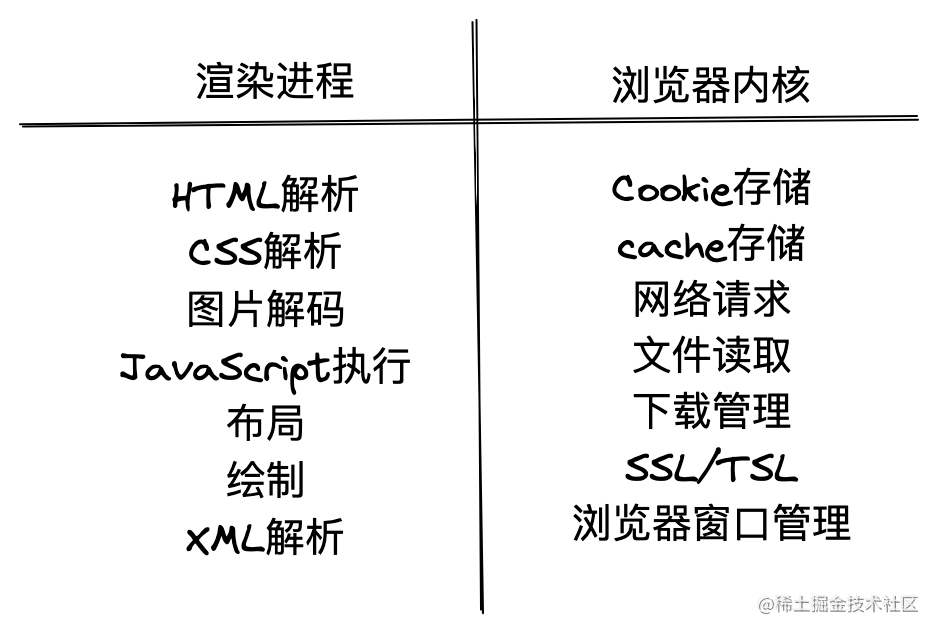

多进程的浏览器架构将主要分为两块:浏览器内核和渲染内核。而安全沙箱能限制了渲染进程对操作系统资源的访问和修改,同时渲染进程内部也没有读写操作系统的能力,而这些都是在浏览器内核中一一实现了,包括持久存储、网络访问和用户交互等一系列直接与操作系统交互的功能。浏览器内核和渲染内核各自职责分明,当他们需要进行数据传输的时候会通过 IPC 进行。

而渲染进程的工作是进行 HTML、CSS 的解析,JavaScript 的执行等,而这部分内容是直接暴露给用户的,所以也是最容易被黑客利用攻击的地方,如果黑客攻击了这里就有可能获取到渲染进程的权限,进而威胁到操作系统。所以需要一道墙用来把不可信任的代码运行在一定的环境中,限制不可信代码访问隔离区之外的资源,而这道墙就是浏览器的安全沙箱。

安全沙箱的存在是为了保护客户端操作系统免受黑客攻击,但是阻止不了 XSS 和 CSRF。

安全沙箱是利用操作系统提供的安全技术,这样渲染进程在运行中就无法获取或修改操作系统中的数据。安全沙箱最小隔离单位是进程,所以无法保护单进程浏览器。

Iframe

iframe在给我们的页面带来更多丰富的内容和能力的同时,也带来了不少的安全隐患。因为iframe中的内容是由第三方来提供的,默认情况下他们不受我们的控制,他们可以在iframe中运行JavaScirpt脚本、Flash插件、弹出对话框等等,这可能会破坏前端用户体验。

如何让自己的网站不被其他网站的iframe引用?

js的防御方案:将下面这段代码放到网站页面的</body>标签前,这样别人在通过iframe框架引用你的网站网页时,浏览器会自动跳转到你的网站所引用的页面上。

<script> if (self == top) { var theBody = document.getElementsByTagName('body')[0]; theBody.style.display = "block"; } else { top.location = self.location; } </script>使用

X-Frame-Options防止网页被iframe:X-FRAME-OPTIONS是微软提出的一个http头,专门用来防御利用iframe嵌套的点击劫持攻击。DENY // 拒绝任何域加载 SAMEORIGIN // 允许同源域下加载 ALLOW-FROM // 可以定义允许frame加载的页面地址

如何禁止被使用的 iframe 对当前网站某些操作?

sandbox是html5的新属性,主要是提高iframe安全系数。iframe因安全问题而臭名昭著,这主要是因为iframe常被用于嵌入到第三方中,然后执行某些恶意操作。【这个与上面说到的安全沙箱(Sandbox)不同】 现在有一场景:我的网站需要 iframe 引用某网站,但是不想被该网站操作DOM、不想加载某些js(广告、弹框等)、当前窗口被强行跳转链接等,我们可以设置 sandbox 属性:

- allow-same-origin:允许被视为同源,即可操作父级DOM或cookie等

- allow-top-navigation:允许当前iframe的引用网页通过url跳转链接或加载

- allow-forms:允许表单提交

- allow-scripts:允许执行脚本文件

- allow-popups:允许浏览器打开新窗口进行跳转

- “”:设置为空时上面所有允许全部禁止

总结

到此这篇关于前端常见的安全问题以及防范措施的文章就介绍到这了,更多相关前端常见安全问题及防范内容请搜索我们以前的文章或继续浏览下面的相关文章希望大家以后多多支持我们!

本文标题为:前端常见的安全问题以及防范措施总结大全

基础教程推荐

- Iptables防火墙自定义链表实现方式 2022-09-18

- 记一次mysql数据库被黑删库遭勒索的教训 2023-07-08

- Iptables防火墙tcp-flags模块扩展匹配规则详解 2022-09-18

- PHP危险函数,php有哪些比较危险的函数,怎么禁用 2022-09-18

- 网络安全渗透测试之musl堆利用技巧 2022-09-18

- Mac下使用mitmproxy抓包HTTPS数据方法详解 2022-09-18

- 跨站脚本攻击XSS分类介绍以及解决方案汇总 2022-09-18

- CSRF跨站请求伪造漏洞分析与防御 2022-09-18

- Portia开源可视化爬虫工具的使用学习 2022-09-18

- 对于服务器的安全通常我们需要注意什么? 2023-07-08